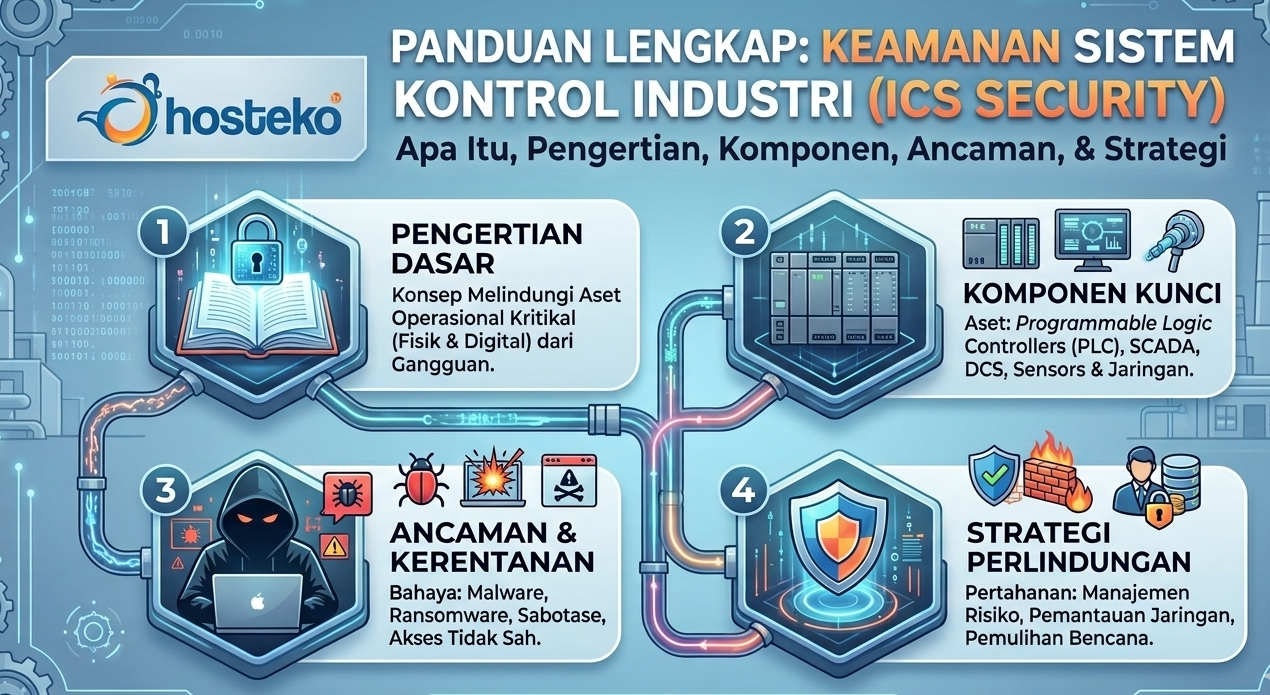

Apa Itu ICS Security? Pengertian, Komponen, Ancaman & Strategi Keamanan Sistem Industri

Perkembangan teknologi digital telah mendorong transformasi besar dalam dunia industri. Banyak sektor seperti manufaktur, energi, transportasi, hingga pengolahan air kini beralih menuju otomatisasi digital untuk meningkatkan efisiensi, produktivitas, dan akurasi operasional. Konsep industri modern yang dikenal sebagai Industry 4.0 menghadirkan integrasi antara mesin fisik, sistem komputer, jaringan komunikasi, dan analitik data secara real-time.

Dalam proses otomatisasi tersebut, sistem kontrol industri menjadi komponen utama yang mengatur jalannya operasional. Sistem ini bertugas memonitor, mengendalikan, serta mengoptimalkan berbagai proses produksi tanpa membutuhkan intervensi manusia secara terus-menerus. Mulai dari pengaturan suhu pabrik, pengelolaan jalur produksi otomatis, hingga pengawasan distribusi listrik dan energi, semuanya bergantung pada teknologi Industrial Control System (ICS).

Namun, meningkatnya konektivitas jaringan juga membawa risiko baru. Jika sebelumnya sistem industri bersifat tertutup (isolated system), kini banyak perangkat yang terhubung ke jaringan internal maupun internet untuk kebutuhan monitoring jarak jauh dan integrasi data. Kondisi ini membuka peluang munculnya ancaman siber yang dapat mengganggu operasional, menyebabkan kerugian finansial, bahkan membahayakan keselamatan manusia dan lingkungan.

Inilah alasan mengapa keamanan sistem industri menjadi semakin krusial. Serangan siber tidak lagi hanya menargetkan data perusahaan, tetapi juga infrastruktur fisik yang mengendalikan proses produksi nyata. Gangguan pada sistem kontrol industri dapat menyebabkan penghentian produksi, kerusakan mesin, hingga gangguan layanan publik.

ICS Security hadir sebagai pendekatan keamanan khusus yang dirancang untuk melindungi sistem kontrol industri dari berbagai ancaman digital maupun operasional. Keamanan ini mencakup perlindungan perangkat keras, jaringan komunikasi, perangkat lunak kontrol, serta akses pengguna agar sistem industri tetap berjalan aman, stabil, dan andal di era transformasi digital.

Apa Itu ICS Security?

Definisi ICS (Industrial Control System)

Industrial Control System (ICS) adalah kumpulan perangkat keras dan perangkat lunak yang digunakan untuk mengontrol, memonitor, dan mengotomatisasi proses operasional di lingkungan industri. Sistem ini berperan dalam mengatur berbagai aktivitas penting seperti produksi manufaktur, distribusi listrik, pengolahan air, minyak dan gas, hingga transportasi modern.

ICS memungkinkan mesin dan proses industri bekerja secara otomatis melalui komunikasi antara sensor, controller, dan sistem pengawasan. Beberapa contoh teknologi yang termasuk dalam ICS antara lain SCADA, PLC, DCS, dan Human Machine Interface (HMI) yang bekerja secara terintegrasi untuk menjaga stabilitas operasional.

Pengertian ICS Security

ICS Security adalah serangkaian strategi, teknologi, kebijakan, dan praktik keamanan yang dirancang untuk melindungi Industrial Control System dari ancaman siber, gangguan operasional, serta akses tidak sah.

Berbeda dengan keamanan komputer biasa, ICS Security berfokus pada perlindungan sistem yang langsung terhubung dengan proses fisik di dunia nyata. Artinya, serangan terhadap ICS tidak hanya berdampak pada data digital, tetapi juga dapat memengaruhi mesin produksi, infrastruktur vital, dan keselamatan manusia.

ICS Security mencakup pengamanan jaringan industri, perangkat kontrol, komunikasi data, hingga manajemen identitas pengguna yang memiliki akses ke sistem operasional.

Tujuan Utama Keamanan Sistem Industri

Implementasi ICS Security memiliki beberapa tujuan utama, yaitu:

- Menjaga ketersediaan sistem (availability) agar operasional industri berjalan tanpa gangguan.

- Melindungi integritas proses industri sehingga data sensor dan perintah kontrol tidak dapat dimanipulasi.

- Mencegah akses tidak sah ke perangkat dan jaringan industri.

- Mengurangi risiko downtime produksi yang dapat menyebabkan kerugian besar.

- Melindungi keselamatan manusia dan lingkungan dari kegagalan sistem akibat serangan siber.

- Menjamin keandalan infrastruktur kritis nasional, seperti energi, transportasi, dan layanan publik.

Perbedaan ICS Security dan IT Security

Walaupun sama-sama berkaitan dengan keamanan digital, ICS Security memiliki karakteristik yang berbeda dari IT Security tradisional.

| Aspek | ICS Security | IT Security |

|---|---|---|

| Fokus utama | Operasional & proses fisik | Data dan sistem informasi |

| Prioritas | Availability & Safety | Confidentiality & Data Protection |

| Dampak serangan | Gangguan produksi, kerusakan mesin | Kebocoran data atau sistem |

| Sistem | Mesin industri & perangkat kontrol | Server, komputer, aplikasi bisnis |

| Downtime | Sangat kritis & mahal | Masih dapat ditoleransi sementara |

| Update sistem | Terbatas karena operasi berjalan | Lebih fleksibel |

Secara sederhana, IT Security melindungi informasi, sedangkan ICS Security melindungi operasi industri dan dunia fisik.

Keduanya kini semakin terintegrasi seiring berkembangnya transformasi digital industri, sehingga kolaborasi antara tim IT dan OT (Operational Technology) menjadi faktor penting dalam menjaga keamanan modern.

Komponen Utama dalam ICS

Industrial Control System (ICS) terdiri dari berbagai komponen yang saling terhubung untuk mengontrol dan memonitor proses industri secara otomatis. Setiap komponen memiliki fungsi spesifik dalam memastikan operasional berjalan stabil, efisien, dan aman.

SCADA (Supervisory Control and Data Acquisition)

SCADA adalah sistem pengawasan terpusat yang digunakan untuk memonitor dan mengendalikan proses industri dari jarak jauh. Sistem ini mengumpulkan data operasional secara real-time dari berbagai lokasi produksi, kemudian menampilkannya dalam dashboard monitoring.

Fungsi utama SCADA meliputi:

- Pengumpulan data dari perangkat lapangan

- Monitoring kondisi sistem secara real-time

- Pengiriman perintah kontrol jarak jauh

- Alarm dan notifikasi jika terjadi gangguan

SCADA banyak digunakan pada sektor energi, distribusi listrik, pengolahan air, minyak dan gas, serta transportasi.

PLC (Programmable Logic Controller)

Programmable Logic Controller (PLC) adalah komputer industri khusus yang dirancang untuk mengontrol mesin dan proses otomatis secara langsung. PLC menerima input dari sensor, memprosesnya berdasarkan logika program, lalu menghasilkan output untuk mengendalikan aktuator atau mesin.

Karakteristik PLC:

- Tahan terhadap lingkungan industri ekstrem

- Respons cepat terhadap perubahan kondisi

- Mudah diprogram ulang sesuai kebutuhan produksi

- Digunakan pada lini produksi otomatis dan robot industri

PLC menjadi “otak lokal” yang menjalankan instruksi operasional secara real-time.

DCS (Distributed Control System)

Distributed Control System (DCS) merupakan sistem kontrol yang mendistribusikan fungsi pengendalian ke beberapa controller yang tersebar di seluruh fasilitas industri.

Keunggulan DCS:

- Kontrol proses skala besar secara terdistribusi

- Stabil untuk operasi kontinu (continuous process)

- Redundansi tinggi untuk menjaga keandalan sistem

- Cocok untuk industri kimia, pembangkit listrik, dan refinery

Berbeda dengan PLC yang fokus pada mesin tertentu, DCS mengelola keseluruhan proses produksi secara terpadu.

HMI (Human Machine Interface)

Human Machine Interface (HMI) adalah antarmuka visual yang memungkinkan operator manusia berinteraksi dengan sistem industri. Melalui layar HMI, operator dapat melihat kondisi mesin, membaca data sensor, serta mengontrol proses operasional.

Fungsi utama HMI:

- Menampilkan data operasional secara grafis

- Memberikan kontrol manual kepada operator

- Menunjukkan alarm dan status sistem

- Memudahkan troubleshooting operasional

HMI menjadi penghubung penting antara manusia dan sistem otomatis.

Sensor dan Perangkat Lapangan

Sensor dan perangkat lapangan (field devices) merupakan komponen fisik yang berada langsung di area produksi. Perangkat ini berfungsi mengumpulkan data nyata dari lingkungan industri.

Contoh perangkat lapangan:

- Sensor suhu

- Sensor tekanan

- Sensor aliran (flow meter)

- Sensor level cairan

- Aktuator seperti motor, valve, dan pompa

Sensor mengirimkan data ke PLC atau DCS untuk diproses, sehingga sistem dapat mengambil keputusan otomatis berdasarkan kondisi aktual di lapangan.

Keseluruhan komponen tersebut bekerja secara terintegrasi membentuk ekosistem ICS yang mampu menjalankan proses industri modern secara otomatis, efisien, dan berkelanjutan.

Mengapa ICS Security Sangat Penting?

Seiring meningkatnya digitalisasi industri, keamanan Industrial Control System (ICS) menjadi aspek yang tidak bisa diabaikan. Sistem ini bukan hanya mengelola data, tetapi juga mengendalikan proses fisik yang berhubungan langsung dengan operasional industri dan layanan publik. Berikut beberapa alasan utama mengapa ICS Security sangat penting.

Infrastruktur Kritis Bergantung pada ICS

Banyak infrastruktur penting modern bergantung pada sistem ICS untuk menjaga operasional tetap berjalan stabil. Sektor seperti pembangkit listrik, distribusi energi, pengolahan air bersih, transportasi, manufaktur, hingga fasilitas kesehatan menggunakan sistem kontrol industri untuk mengelola proses utama secara otomatis.

Gangguan kecil pada sistem ICS dapat berdampak luas, seperti pemadaman listrik massal, gangguan transportasi, atau terhentinya produksi industri. Karena itulah, ICS sering dikategorikan sebagai bagian dari infrastruktur kritis nasional yang membutuhkan perlindungan keamanan tingkat tinggi.

Dampak Serangan terhadap Operasional Industri

Serangan siber terhadap ICS tidak hanya menyebabkan masalah digital, tetapi juga menghentikan proses produksi nyata. Ketika sistem kontrol terganggu, mesin dapat berhenti bekerja, proses produksi menjadi tidak stabil, atau bahkan mengalami kerusakan permanen.

Beberapa dampak operasional yang dapat terjadi antara lain:

- Downtime produksi dalam waktu lama

- Gangguan rantai pasok industri

- Kerusakan mesin dan peralatan mahal

- Kehilangan data operasional penting

Berbeda dengan sistem IT biasa, pemulihan sistem industri sering kali membutuhkan waktu lebih lama dan biaya yang jauh lebih besar.

Risiko Keselamatan Manusia dan Lingkungan

ICS mengontrol proses fisik seperti tekanan, suhu, aliran bahan kimia, dan operasi mesin berat. Jika sistem ini diretas atau dimanipulasi, dampaknya dapat mengancam keselamatan pekerja dan masyarakat sekitar.

Risiko yang mungkin terjadi meliputi:

- Ledakan atau kebakaran fasilitas industri

- Kebocoran bahan kimia berbahaya

- Gangguan sistem keselamatan otomatis

- Pencemaran lingkungan akibat kegagalan proses

Oleh karena itu, ICS Security tidak hanya berkaitan dengan teknologi, tetapi juga perlindungan terhadap nyawa manusia dan ekosistem lingkungan.

Kerugian Finansial dan Reputasi Perusahaan

Serangan pada sistem kontrol industri dapat menimbulkan kerugian finansial yang sangat besar. Selain biaya perbaikan sistem dan kehilangan produksi, perusahaan juga harus menghadapi potensi denda regulasi serta tuntutan hukum.

Dampak bisnis yang sering muncul meliputi:

- Kehilangan pendapatan akibat penghentian operasional

- Biaya pemulihan sistem dan investigasi keamanan

- Penurunan kepercayaan pelanggan dan investor

- Rusaknya reputasi perusahaan di industri

Dalam era industri digital, keamanan ICS menjadi investasi strategis untuk menjaga keberlangsungan bisnis sekaligus mempertahankan kepercayaan publik.

Dengan meningkatnya ancaman siber terhadap sektor industri global, implementasi ICS Security kini bukan lagi pilihan, melainkan kebutuhan utama bagi organisasi yang mengandalkan otomatisasi dan sistem kontrol modern.

Ancaman Keamanan pada Sistem ICS

Industrial Control System (ICS) menghadapi berbagai ancaman keamanan yang semakin kompleks seiring meningkatnya konektivitas jaringan industri. Berbeda dengan sistem IT konvensional, serangan terhadap ICS dapat berdampak langsung pada proses fisik dan operasional produksi. Berikut beberapa ancaman utama yang sering menargetkan sistem ICS.

Malware Industri

Malware industri merupakan perangkat lunak berbahaya yang dirancang khusus untuk menyerang sistem kontrol industri. Tidak seperti malware biasa yang mencuri data, malware jenis ini bertujuan mengganggu atau memanipulasi proses operasional mesin.

Dampak malware industri dapat meliputi:

- Perubahan parameter mesin tanpa izin

- Gangguan proses produksi otomatis

- Kerusakan perangkat kontrol

- Pengambilan alih sistem operasional

Karena banyak sistem ICS berjalan secara otomatis, malware dapat bekerja tanpa disadari hingga menyebabkan kerusakan serius.

Ransomware pada Fasilitas Produksi

Ransomware menjadi salah satu ancaman terbesar bagi industri modern. Serangan ini mengenkripsi sistem atau data operasional sehingga perusahaan tidak dapat mengakses sistem kontrol hingga tebusan dibayar.

Risiko ransomware pada lingkungan industri:

- Penghentian produksi total

- Kehilangan kontrol terhadap sistem operasional

- Gangguan distribusi layanan publik

- Tekanan finansial akibat downtime berkepanjangan

Lingkungan industri sangat rentan karena downtime operasional sering kali jauh lebih mahal dibandingkan nilai tebusan yang diminta penyerang.

Serangan Siber Berbasis Jaringan

Integrasi ICS dengan jaringan perusahaan dan internet membuka peluang serangan melalui jalur jaringan. Penyerang dapat mengeksploitasi koneksi remote access, protokol komunikasi industri, atau konfigurasi jaringan yang lemah.

Contoh serangan berbasis jaringan:

- Penyusupan melalui VPN atau remote maintenance

- Eksploitasi protokol industri yang tidak terenkripsi

- Serangan Man-in-the-Middle

- Pemindaian jaringan untuk mencari celah keamanan

Tanpa segmentasi jaringan yang baik, serangan dari lingkungan IT dapat menyebar ke sistem operasional industri.

Insider Threat

Ancaman tidak selalu berasal dari luar organisasi. Insider threat muncul dari individu internal seperti karyawan, kontraktor, atau pihak ketiga yang memiliki akses ke sistem industri.

Ancaman ini dapat terjadi karena:

- Penyalahgunaan hak akses

- Kelalaian pengguna

- Sabotase internal

- Kebocoran kredensial akses

Karena pelaku sudah memiliki akses sah, ancaman internal sering kali lebih sulit dideteksi dibandingkan serangan eksternal.

Kerentanan Sistem Legacy

Banyak fasilitas industri masih menggunakan sistem lama (legacy system) yang dirancang sebelum era konektivitas internet berkembang. Sistem ini sering tidak memiliki fitur keamanan modern.

Masalah umum pada sistem legacy meliputi:

- Tidak lagi menerima pembaruan keamanan

- Sistem operasi usang

- Protokol komunikasi tanpa enkripsi

- Ketergantungan pada perangkat lama yang sulit diganti

Keterbatasan ini membuat organisasi industri menghadapi dilema antara menjaga stabilitas operasional atau meningkatkan keamanan sistem.

Memahami berbagai ancaman terhadap ICS merupakan langkah awal dalam membangun strategi keamanan yang efektif. Dengan mengenali potensi risiko sejak dini, perusahaan dapat mengimplementasikan perlindungan yang tepat untuk menjaga keberlangsungan operasional industri.

Jenis Serangan yang Menargetkan ICS

Industrial Control System (ICS) menjadi target utama berbagai jenis serangan siber modern karena sistem ini mengendalikan proses operasional nyata di sektor industri dan infrastruktur kritis. Penyerang biasanya menggunakan teknik khusus yang dirancang untuk bertahan lama dan sulit terdeteksi. Berikut beberapa jenis serangan yang paling sering menargetkan lingkungan ICS.

Advanced Persistent Threat (APT)

Advanced Persistent Threat (APT) merupakan serangan siber tingkat lanjut yang dilakukan secara terencana, tersembunyi, dan berlangsung dalam jangka waktu panjang. Tujuan utama APT bukan sekadar merusak sistem, tetapi mendapatkan akses permanen ke jaringan industri.

Karakteristik serangan APT:

- Infiltrasi jaringan secara bertahap

- Menghindari deteksi keamanan tradisional

- Mengumpulkan informasi operasional secara diam-diam

- Menunggu waktu yang tepat untuk melakukan gangguan

APT sering menargetkan sektor energi, manufaktur, dan infrastruktur nasional karena dampaknya dapat berskala besar.

Sabotase Industri

Sabotase industri adalah serangan yang secara langsung bertujuan merusak proses produksi atau menghentikan operasional fasilitas industri. Penyerang dapat memanipulasi parameter mesin atau mengirim perintah berbahaya ke sistem kontrol.

Dampak sabotase industri:

- Kerusakan mesin produksi

- Gangguan rantai pasok

- Penurunan kualitas produk

- Penghentian layanan publik

Serangan jenis ini sangat berbahaya karena dapat menyebabkan kerugian fisik selain kerugian digital.

Manipulasi Data Sensor

Dalam sistem ICS, sensor menyediakan data penting seperti suhu, tekanan, atau aliran produksi. Penyerang dapat memanipulasi data sensor agar sistem mengambil keputusan yang salah tanpa disadari operator.

Contoh manipulasi data sensor:

- Menampilkan data normal padahal terjadi kegagalan mesin

- Mengubah nilai tekanan atau suhu secara palsu

- Mengelabui sistem alarm keamanan

- Menyebabkan proses otomatis berjalan di luar batas aman

Serangan ini sulit dideteksi karena sistem tampak bekerja normal dari sisi monitoring.

Serangan Supply Chain

Serangan supply chain menargetkan pihak ketiga yang menyediakan perangkat keras, perangkat lunak, atau layanan pendukung sistem industri. Penyerang menyusup melalui vendor atau update sistem sebelum masuk ke lingkungan ICS utama.

Risiko serangan supply chain:

- Malware tersembunyi dalam update perangkat lunak

- Kompromi perangkat sebelum dipasang di fasilitas industri

- Akses tidak sah melalui vendor maintenance

- Penyebaran ancaman ke banyak organisasi sekaligus

Karena melibatkan rantai distribusi teknologi, serangan ini sering kali sulit diantisipasi.

Remote Access Exploitation

Banyak organisasi industri menggunakan akses jarak jauh untuk monitoring dan pemeliharaan sistem. Namun, koneksi remote juga menjadi pintu masuk utama bagi penyerang jika tidak diamankan dengan baik.

Metode eksploitasi remote access meliputi:

- Pencurian kredensial login

- Konfigurasi VPN yang lemah

- Tidak adanya multi-factor authentication

- Akses teknisi pihak ketiga yang tidak diawasi

Ketika akses jarak jauh berhasil diretas, penyerang dapat mengontrol sistem industri dari lokasi mana pun tanpa harus berada di fasilitas fisik.

Memahami jenis serangan yang menargetkan ICS membantu organisasi membangun strategi pertahanan yang lebih proaktif. Keamanan sistem industri membutuhkan pendekatan khusus karena dampaknya tidak hanya terbatas pada dunia digital, tetapi juga menyangkut operasional nyata dan keselamatan manusia.

Prinsip Dasar ICS Security

Keamanan Industrial Control System (ICS) membutuhkan pendekatan khusus yang berbeda dari keamanan IT konvensional. Fokus utama ICS Security adalah menjaga ketersediaan sistem, stabilitas operasional, dan keselamatan proses industri. Berikut prinsip-prinsip dasar yang menjadi fondasi dalam penerapan keamanan sistem kontrol industri.

Segmentasi Jaringan

Segmentasi jaringan merupakan langkah penting untuk memisahkan jaringan teknologi operasional (OT) dari jaringan teknologi informasi (IT) maupun akses internet publik.

Tujuan segmentasi jaringan:

- Membatasi pergerakan penyerang di dalam jaringan

- Mencegah penyebaran malware dari jaringan kantor ke sistem produksi

- Mengisolasi sistem kritis industri

- Mengontrol lalu lintas komunikasi antar sistem

Implementasi segmentasi biasanya menggunakan firewall industri, VLAN, atau konsep zone and conduit untuk membatasi akses antar bagian jaringan.

Monitoring dan Deteksi Ancaman

Monitoring berkelanjutan membantu organisasi mendeteksi aktivitas mencurigakan sebelum berkembang menjadi insiden besar. Sistem ICS membutuhkan pemantauan khusus karena banyak protokol industri berbeda dari jaringan IT biasa.

Strategi monitoring meliputi:

- Pemantauan trafik jaringan industri

- Deteksi anomali perilaku perangkat

- Sistem Intrusion Detection System (IDS) khusus OT

- Logging aktivitas operator dan perangkat

Deteksi dini memungkinkan respons cepat sehingga gangguan operasional dapat diminimalkan.

Manajemen Akses Pengguna

Pengaturan hak akses pengguna sangat penting karena banyak insiden ICS berasal dari penyalahgunaan akses, baik disengaja maupun tidak.

Prinsip utama manajemen akses:

- Penerapan least privilege access (akses minimum sesuai kebutuhan)

- Autentikasi multi-faktor (MFA)

- Pengelolaan akun administrator secara ketat

- Audit akses pengguna secara berkala

Dengan kontrol akses yang baik, risiko insider threat maupun pencurian kredensial dapat dikurangi secara signifikan.

Patch Management

Patch management bertujuan memastikan sistem mendapatkan pembaruan keamanan untuk menutup celah kerentanan. Namun, di lingkungan ICS, proses ini harus dilakukan dengan hati-hati karena pembaruan sistem dapat memengaruhi stabilitas operasional.

Pendekatan patch management pada ICS:

- Pengujian patch di lingkungan simulasi terlebih dahulu

- Penjadwalan update saat downtime terencana

- Prioritas pada patch keamanan kritis

- Dokumentasi perubahan sistem secara menyeluruh

Pendekatan terkontrol membantu menjaga keseimbangan antara keamanan dan kontinuitas produksi.

Backup dan Disaster Recovery

Backup dan rencana pemulihan bencana (disaster recovery) menjadi perlindungan terakhir ketika sistem mengalami gangguan besar atau serangan siber.

Elemen penting backup dan recovery:

- Backup konfigurasi PLC, server SCADA, dan data operasional

- Penyimpanan backup secara offline atau terisolasi

- Rencana pemulihan sistem yang terdokumentasi

- Simulasi pemulihan secara berkala

Dengan strategi disaster recovery yang matang, organisasi dapat memulihkan operasional lebih cepat dan meminimalkan kerugian akibat insiden keamanan.

Penerapan prinsip dasar ICS Security secara konsisten membantu organisasi industri membangun pertahanan berlapis (defense in depth), memastikan sistem tetap aman, andal, dan siap menghadapi ancaman siber di era industri digital.

Standar dan Framework ICS Security

Untuk menjaga keamanan Industrial Control System (ICS), berbagai organisasi internasional telah mengembangkan standar dan framework yang menjadi pedoman dalam mengelola risiko keamanan industri. Standar ini membantu perusahaan menerapkan praktik keamanan yang terstruktur, konsisten, dan sesuai dengan kebutuhan lingkungan operasional industri.

IEC 62443

IEC 62443 merupakan standar internasional yang secara khusus dirancang untuk keamanan sistem otomasi dan kontrol industri. Standar ini dikembangkan oleh International Electrotechnical Commission (IEC) sebagai pedoman keamanan bagi seluruh ekosistem industri, mulai dari produsen perangkat hingga operator fasilitas.

Fokus utama IEC 62443 meliputi:

- Keamanan sistem kontrol industri (ICS) dan SCADA

- Manajemen risiko keamanan siber industri

- Segmentasi jaringan berbasis zona dan conduit

- Secure development lifecycle untuk perangkat industri

- Tanggung jawab keamanan bagi vendor dan operator

IEC 62443 sering dianggap sebagai standar paling relevan untuk keamanan Operational Technology (OT).

NIST Cybersecurity Framework

NIST Cybersecurity Framework (NIST CSF) dikembangkan oleh National Institute of Standards and Technology sebagai panduan manajemen risiko keamanan siber yang fleksibel dan dapat diterapkan di berbagai sektor, termasuk industri.

Framework ini dibangun berdasarkan lima fungsi utama:

- Identify – Mengidentifikasi aset dan risiko keamanan

- Protect – Melindungi sistem dari ancaman

- Detect – Mendeteksi aktivitas berbahaya

- Respond – Menangani insiden keamanan

- Recover – Memulihkan operasional setelah insiden

NIST CSF banyak digunakan sebagai fondasi strategi keamanan ICS karena mudah diintegrasikan dengan kebijakan keamanan organisasi.

ISO 27001 dalam Lingkungan Industri

ISO/IEC 27001 merupakan standar internasional untuk sistem manajemen keamanan informasi (ISMS). Meskipun awalnya berfokus pada keamanan informasi IT, standar ini juga dapat diadaptasi untuk lingkungan industri.

Penerapan ISO 27001 pada ICS membantu organisasi:

- Mengelola risiko keamanan secara sistematis

- Membangun kebijakan keamanan perusahaan

- Mengatur kontrol akses dan manajemen aset

- Meningkatkan kepatuhan regulasi dan audit keamanan

Integrasi ISO 27001 dengan standar ICS seperti IEC 62443 memungkinkan pendekatan keamanan yang menyeluruh antara IT dan OT.

Best Practice Keamanan OT (Operational Technology)

Selain standar formal, terdapat berbagai praktik terbaik (best practices) yang direkomendasikan dalam pengamanan lingkungan OT.

Beberapa best practice keamanan OT meliputi:

- Pemisahan jaringan IT dan OT secara ketat

- Inventarisasi aset industri secara lengkap

- Monitoring jaringan industri secara real-time

- Penggunaan sistem deteksi anomali khusus OT

- Pembatasan akses vendor dan remote maintenance

- Pelatihan keamanan siber bagi operator industri

- Pendekatan Defense in Depth (keamanan berlapis)

Best practice ini membantu organisasi mengimplementasikan keamanan yang praktis sekaligus adaptif terhadap ancaman siber yang terus berkembang.

Dengan mengadopsi standar dan framework ICS Security yang tepat, organisasi industri dapat membangun sistem keamanan yang terstruktur, meningkatkan ketahanan operasional, serta melindungi infrastruktur kritis dari risiko siber modern.

Strategi Implementasi ICS Security

Implementasi ICS Security membutuhkan pendekatan strategis yang mempertimbangkan karakteristik unik lingkungan industri. Tidak hanya berfokus pada teknologi, strategi keamanan juga harus mencakup proses operasional dan sumber daya manusia agar perlindungan sistem berjalan efektif dan berkelanjutan.

Risk Assessment Industri

Langkah pertama dalam membangun keamanan ICS adalah melakukan risk assessment atau penilaian risiko industri. Proses ini bertujuan mengidentifikasi aset penting, potensi ancaman, serta dampak yang mungkin terjadi jika sistem terganggu.

Tahapan risk assessment meliputi:

- Inventarisasi seluruh aset ICS dan perangkat OT

- Identifikasi kerentanan sistem dan jaringan

- Analisis kemungkinan serangan dan dampaknya

- Penentuan prioritas perlindungan berdasarkan tingkat risiko

Dengan pemahaman risiko yang jelas, organisasi dapat mengalokasikan sumber daya keamanan secara lebih efektif.

Zero Trust Architecture untuk OT

Pendekatan Zero Trust Architecture mulai banyak diterapkan pada lingkungan Operational Technology (OT). Prinsip utama Zero Trust adalah never trust, always verify, artinya tidak ada perangkat atau pengguna yang langsung dipercaya tanpa proses verifikasi.

Penerapan Zero Trust dalam ICS mencakup:

- Autentikasi berlapis untuk akses sistem industri

- Validasi identitas perangkat sebelum terhubung ke jaringan

- Segmentasi mikro (micro-segmentation) antar sistem

- Monitoring akses secara berkelanjutan

Model ini membantu mencegah penyebaran serangan meskipun penyerang berhasil masuk ke dalam jaringan.

Integrasi IT dan OT Security

Transformasi digital membuat batas antara sistem IT dan OT semakin tipis. Oleh karena itu, keamanan modern memerlukan integrasi antara tim IT Security dan OT Security.

Strategi integrasi meliputi:

- Penyelarasan kebijakan keamanan IT dan OT

- Monitoring keamanan terpadu dari satu pusat operasi

- Pertukaran data ancaman (threat intelligence) antar tim

- Penggunaan platform keamanan terpadu untuk visibilitas sistem

Kolaborasi ini memungkinkan deteksi ancaman lebih cepat sekaligus menjaga stabilitas operasional industri.

Pelatihan Keamanan bagi Operator Industri

Teknologi keamanan yang canggih tidak akan efektif tanpa kesiapan sumber daya manusia. Banyak insiden keamanan ICS terjadi akibat kesalahan manusia atau kurangnya kesadaran keamanan.

Program pelatihan keamanan sebaiknya mencakup:

- Edukasi dasar cybersecurity untuk operator industri

- Simulasi respons insiden keamanan

- Praktik penggunaan akses sistem yang aman

- Kesadaran terhadap phishing dan social engineering

- Prosedur keamanan saat maintenance atau remote access

Operator yang memahami risiko keamanan akan menjadi lapisan pertahanan pertama dalam melindungi sistem industri.

Dengan menggabungkan penilaian risiko, arsitektur keamanan modern, integrasi teknologi, dan peningkatan kompetensi manusia, organisasi dapat membangun implementasi ICS Security yang kuat, adaptif, dan siap menghadapi tantangan keamanan industri di era digital.

Tantangan Implementasi ICS Security

Meskipun kesadaran terhadap pentingnya ICS Security semakin meningkat, implementasinya di lingkungan industri masih menghadapi berbagai tantangan. Karakteristik sistem industri yang berbeda dari lingkungan IT tradisional membuat proses pengamanan menjadi lebih kompleks dan membutuhkan pendekatan khusus.

Sistem Lama (Legacy System)

Banyak fasilitas industri masih menggunakan sistem legacy yang telah beroperasi selama puluhan tahun. Sistem ini dirancang pada masa ketika ancaman siber belum menjadi perhatian utama sehingga fitur keamanan modern sering kali tidak tersedia.

Tantangan utama sistem legacy meliputi:

- Tidak mendukung pembaruan keamanan terbaru

- Sistem operasi usang dan rentan eksploitasi

- Ketergantungan pada perangkat keras lama

- Risiko gangguan operasional jika dilakukan upgrade

Organisasi sering menghadapi dilema antara menjaga stabilitas produksi atau meningkatkan keamanan sistem.

Minimnya Tenaga Ahli OT Security

Keamanan Operational Technology (OT) membutuhkan keahlian gabungan antara teknologi industri dan cybersecurity. Sayangnya, jumlah profesional yang memahami kedua bidang tersebut masih terbatas.

Dampaknya antara lain:

- Implementasi keamanan berjalan lambat

- Kesalahan konfigurasi sistem keamanan

- Kurangnya monitoring ancaman industri secara optimal

- Ketergantungan tinggi pada vendor eksternal

Kesenjangan keterampilan ini menjadi salah satu hambatan terbesar dalam penerapan ICS Security secara menyeluruh.

Downtime Operasional yang Mahal

Berbeda dengan sistem IT yang dapat dimatikan sementara untuk perawatan, lingkungan industri sering beroperasi 24/7. Setiap downtime produksi dapat menyebabkan kerugian finansial besar serta gangguan rantai pasok.

Akibatnya:

- Update keamanan sulit dijadwalkan

- Patch management harus sangat berhati-hati

- Pengujian sistem membutuhkan waktu panjang

- Perubahan konfigurasi berisiko mengganggu produksi

Hal ini membuat organisasi harus menyeimbangkan kebutuhan keamanan dengan kontinuitas operasional.

Kompleksitas Integrasi Teknologi Baru

Transformasi digital membawa teknologi baru seperti Industrial IoT, cloud monitoring, dan analitik data ke lingkungan industri. Integrasi teknologi modern dengan sistem lama menciptakan tantangan keamanan tambahan.

Beberapa kompleksitas yang muncul:

- Perbedaan protokol komunikasi IT dan OT

- Meningkatnya permukaan serangan (attack surface)

- Kesulitan menjaga visibilitas keamanan menyeluruh

- Integrasi perangkat multi-vendor dengan standar berbeda

Tanpa strategi integrasi yang matang, teknologi baru justru dapat membuka celah keamanan baru dalam sistem industri.

Mengatasi berbagai tantangan ini membutuhkan pendekatan bertahap, kolaborasi lintas tim, serta investasi berkelanjutan pada teknologi dan sumber daya manusia. Dengan strategi yang tepat, organisasi dapat meningkatkan keamanan ICS tanpa mengorbankan stabilitas operasional industri.

Tren dan Masa Depan ICS Security

Perkembangan teknologi industri terus mendorong perubahan besar dalam cara sistem kontrol industri dioperasikan dan diamankan. Transformasi menuju industri digital membuat ICS Security harus beradaptasi dengan teknologi baru, konektivitas yang lebih luas, serta ancaman siber yang semakin canggih. Berikut beberapa tren utama yang membentuk masa depan keamanan ICS.

Industrial IoT (IIoT) Security

Munculnya Industrial Internet of Things (IIoT) memungkinkan perangkat industri saling terhubung dan bertukar data secara real-time. Sensor pintar, perangkat monitoring, dan sistem analitik kini dapat memberikan visibilitas operasional yang jauh lebih tinggi.

Namun, meningkatnya jumlah perangkat terhubung juga memperluas permukaan serangan (attack surface). Oleh karena itu, IIoT Security menjadi fokus utama dalam ICS modern.

Pendekatan keamanan IIoT meliputi:

- Autentikasi perangkat secara ketat

- Enkripsi komunikasi data industri

- Manajemen identitas perangkat

- Monitoring aktivitas perangkat secara kontinu

Keamanan IIoT memastikan konektivitas industri tetap aman tanpa mengorbankan efisiensi operasional.

AI dan Automation dalam Deteksi Ancaman

Artificial Intelligence (AI) dan otomatisasi mulai memainkan peran penting dalam keamanan ICS. Sistem keamanan berbasis AI mampu menganalisis pola perilaku jaringan industri dan mendeteksi anomali yang sulit dikenali oleh metode tradisional.

Manfaat AI dalam ICS Security:

- Deteksi ancaman secara real-time

- Analisis perilaku perangkat dan pengguna

- Prediksi potensi kegagalan sistem

- Respons otomatis terhadap insiden keamanan

Dengan meningkatnya kompleksitas lingkungan industri, otomatisasi keamanan menjadi solusi untuk mempercepat respons terhadap serangan siber.

Cloud dan Remote Industrial Monitoring

Banyak organisasi mulai memanfaatkan teknologi cloud untuk monitoring dan analisis operasional industri secara jarak jauh. Cloud memungkinkan akses data produksi dari berbagai lokasi serta mendukung pemeliharaan prediktif.

Namun, penggunaan cloud juga menghadirkan tantangan keamanan baru, seperti:

- Perlindungan koneksi remote access

- Keamanan data industri di lingkungan cloud

- Manajemen identitas dan akses pengguna

- Integrasi keamanan antara cloud, IT, dan OT

Implementasi arsitektur keamanan yang tepat menjadi kunci agar manfaat cloud dapat diperoleh tanpa meningkatkan risiko keamanan.

Smart Factory & Industry 4.0 Security

Konsep Smart Factory dan Industry 4.0 menghadirkan otomatisasi tingkat tinggi melalui integrasi robotika, analitik data, AI, dan sistem siber-fisik (cyber-physical systems).

Dalam lingkungan ini, keamanan tidak lagi menjadi fitur tambahan, melainkan bagian inti dari desain sistem industri.

Fokus keamanan pada smart factory meliputi:

- Keamanan end-to-end pada rantai produksi digital

- Integrasi keamanan sejak tahap desain (security by design)

- Visibilitas penuh terhadap seluruh aset industri

- Kolaborasi keamanan antara manusia, mesin, dan sistem digital

Ke depan, ICS Security akan berkembang menjadi sistem keamanan adaptif yang mampu melindungi ekosistem industri pintar secara otomatis dan berkelanjutan.

Dengan berkembangnya IIoT, AI, cloud computing, dan konsep Industry 4.0, masa depan ICS Security akan semakin menekankan integrasi teknologi, otomatisasi keamanan, serta pendekatan proaktif untuk menjaga ketahanan industri di era digital.

Kesimpulan

ICS Security merupakan pendekatan keamanan yang dirancang khusus untuk melindungi Industrial Control System (ICS) dari berbagai ancaman siber maupun gangguan operasional. Sistem kontrol industri tidak hanya mengelola data digital, tetapi juga mengendalikan proses fisik seperti produksi manufaktur, distribusi energi, pengolahan air, hingga infrastruktur kritis lainnya. Oleh karena itu, keamanan ICS berfokus pada menjaga ketersediaan sistem, integritas proses, serta keselamatan manusia dan lingkungan.

Pentingnya keamanan sistem kontrol industri semakin meningkat seiring berkembangnya otomatisasi, konektivitas jaringan, dan transformasi digital di berbagai sektor industri. Serangan terhadap ICS dapat menyebabkan dampak yang jauh lebih serius dibandingkan serangan IT biasa, mulai dari downtime produksi, kerugian finansial besar, hingga risiko keselamatan publik. Implementasi strategi keamanan yang tepat menjadi langkah krusial untuk memastikan operasional industri tetap stabil dan terlindungi.

Di era industri digital modern, ICS Security telah menjadi fondasi utama dalam membangun ekosistem industri yang aman, efisien, dan berkelanjutan. Integrasi teknologi seperti Industrial IoT, cloud computing, dan smart factory hanya dapat berjalan optimal jika didukung oleh sistem keamanan yang kuat. Dengan penerapan standar keamanan, strategi perlindungan berlapis, serta peningkatan kesadaran sumber daya manusia, organisasi industri dapat menghadapi tantangan keamanan masa depan dengan lebih siap dan percaya diri.

Ingin memahami lebih dalam seputar cybersecurity, teknologi industri, dan perkembangan digital terbaru? Kunjungi Hosteko untuk mendapatkan berbagai artikel informatif, insight teknologi terkini, serta panduan praktis yang relevan untuk dunia bisnis dan industri modern.

Temukan pembahasan lengkap seputar keamanan siber, transformasi digital, cloud computing, hingga tren teknologi masa depan hanya di Hosteko. Tingkatkan wawasan teknologi Anda dan tetap selangkah lebih maju di era industri digital 🚀